Cyberkriminelle werden immer raffinierter. Aktuell nutzen sie den guten Ruf des Bundesamts für Sicherheit in der Informationstechnik (BSI), um ahnungslose Nutzer zu täuschen. Das BSI selbst warnt eindringlich vor Phishing-E-Mails, die im Namen der Behörde versendet werden und darauf abzielen, sensible Daten abzugreifen. Wie erkennen Sie gefälschte BSI-E-Mails? Die aktuellen Phishing-Mails imitieren den offiziellen BSI-Stil…

Riesiges IoT-Botnet abgeschaltet: Eine Gefahr für Unternehmen

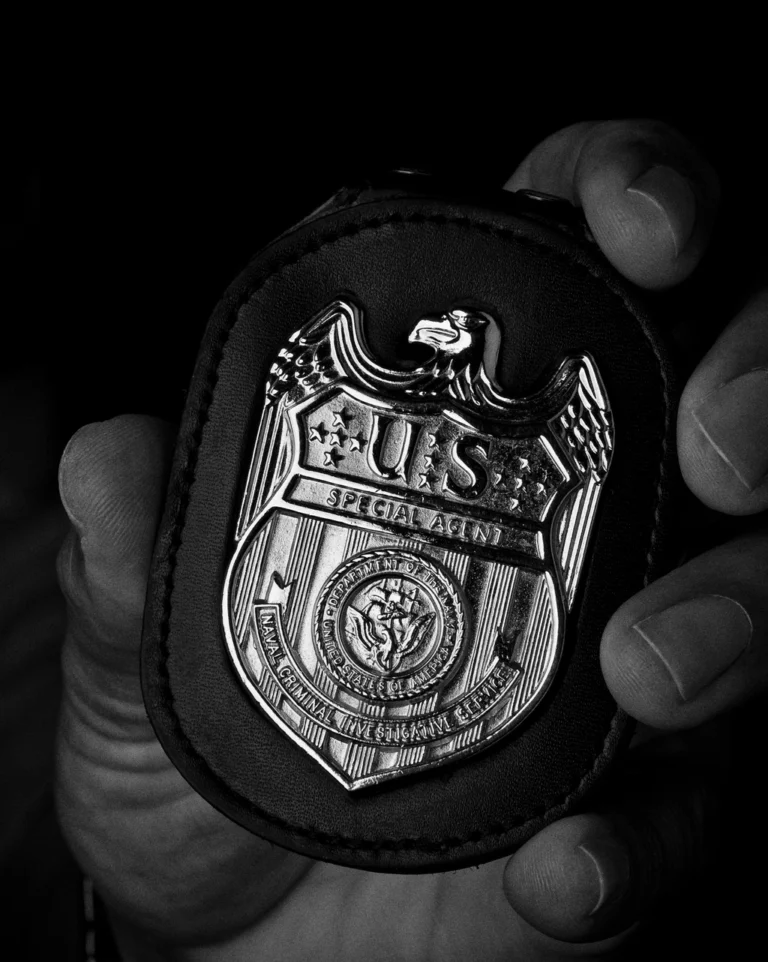

Das FBI hat kürzlich ein riesiges Botnetz namens Raptor Train zerschlagen, das Millionen von IoT-Geräten weltweit infiziert hatte. Auch in Deutschland waren Tausende Geräte betroffen. Dieses Ereignis unterstreicht einmal mehr die wachsende Bedrohung durch IoT-Geräte und die Notwendigkeit umfassender Sicherheitsmaßnahmen. Was ist passiert? Ein chinesisches Unternehmen namens Integrity Technology Group hatte über Jahre hinweg ein…

Crowdstrike-Update-Desaster: Was ist passiert und wie können Sie sich schützen?

Am 19. Juli 2024 sorgte ein fehlerhaftes Update des Cybersicherheitsunternehmens Crowdstrike für weltweite IT-Pannen.Das Update, welches für Windows-Systeme gedacht war, führte bei vielen Computern zum berüchtigten „Blue Screen of Death“ (BSoD), wodurch diese unbrauchbar wurden. Was genau ist passiert? Das fehlerhafte Update enthielt einen Bug, der die Kompatibilität mit bestimmten Windows-Systemen beeinträchtigte.Infolgedessen kam es bei…

Sicherheitslücke in Fluent Bit entdeckt

Experten warnen vor kritischer Schwachstelle in beliebtem Datensammler Sicherheitsforscher haben eine kritische Schwachstelle in Fluent Bit entdeckt, einem beliebten Open-Source-Tool zur Datenerfassung und -weiterleitung. Die Schwachstelle, die die Kennung CVE-2024-30363 trägt, ermöglicht es Angreifern, beliebigen Code auf betroffenen Systemen auszuführen. Gefährdungspotenzial: Die Schwachstelle kann ausgenutzt werden, um Systeme zu kompromittieren, sensible Daten zu stehlen oder…

Stumptner IT: Mehr Leistung, weniger Kosten!

Wir freuen uns, Ihnen mitteilen zu können, dass wir unsere Kapazitäten erweitert und unsere Preise gesenkt haben! Damit können Sie jetzt noch mehr Leistung für Ihr Geld bekommen. Business VPS Server: Unser leistungsstarker Business VPS Server ist jetzt für kurze Zeit zum unschlagbaren Preis von nur 1€ pro Monat bei jährlicher Zahlungsweise erhältlich! Profitieren Sie…

Dokumentenmanagement für Unternehmen: Einrichtung leicht gemacht – Jetzt auch für kleine und mittlere Unternehmen erschwinglich!

In der heutigen digitalen Welt ist es für Unternehmen aller Größenordnungen wichtiger denn je, ihre Dokumente effektiv zu verwalten. Ein Dokumentenmanagementsystem (DMS) kann Unternehmen dabei helfen, Zeit und Geld zu sparen, die Effizienz zu steigern und die Sicherheit zu verbessern. Was genau ist Dokumentenmanagement? Dokumentenmanagement ist der umfassende Prozess der Speicherung, Organisation, Verwaltung und Nutzung…

WLAN-Schwachstelle: SSID-Confusion-Angriffe ermöglichen einfache Netzwerküberwachung

Experten warnen vor einer neuen Schwachstelle in WLAN-Routern, die es Angreifern ermöglicht, den Datenverkehr im Netzwerk zu überwachen und sensible Informationen abzufangen. Die Schwachstelle, die als SSID-Confusion-Angriff bezeichnet wird, ermöglicht es Hackern, eine gefälschte WLAN-SSID mit einem Namen einzurichten, der dem des legitimen Netzwerks sehr ähnlich ist. Wenn sich ein Gerät mit dem gefälschten Netzwerk…

Gefährlicher Software-Cocktail: Hacker tarnen Malware als Microsoft Office

Experten warnen vor gefälschten Office-Paketen, die Schadsoftware auf den Computer schleusen können. Sicherheitsforscher haben eine neue Malware-Kampagne entdeckt, die Nutzer mit gefälschten Microsoft Office-Paketen in die Falle locken will. Die Schadprogramme tarnen sich als kostenlose Versionen von Word, Excel und Co., enthalten aber in Wahrheit einen gefährlichen Mix aus Malware. Wie funktioniert die Attacke? Die gefälschten Office-Pakete werden über…

Cyberangriff auf Router: Hunderttausende Geräte unbrauchbar

Massive Malware-Attacke legt Router von US-Internetanbieter Windstream lahm In den USA hat ein groß angelegter Cyberangriff im Oktober 2023 Hunderttausende von Routern des Internetanbieters Windstream lahmgelegt. Der Angriff, der durch die Malware „Chalubo“ verursacht wurde, führte dazu, dass viele Kunden über Tage hinweg keinen Zugang zum Internet hatten. Wie konnte es zu dem Angriff kommen? Die Angreifer nutzten ein schädliches…

FritzBox-Ausfälle: AVM tauscht defekte Geräte aus

Viele Nutzer der FritzBox 7590 müssen ihr Gerät aufgrund eines Defekts im 2,4-GHz-WLAN-Frequenzband austauschen. AVM bietet einen kostenlosen Austausch für betroffene Geräte an. Seit einiger Zeit häufen sich Berichte von Nutzern der AVM FritzBox 7590, die Probleme mit dem 2,4-GHz-WLAN-Frequenzband ihres Routers haben. Das WLAN fällt plötzlich aus oder die Verbindung ist instabil. Ursache des Problems Der…